Listwy LED do kuchni pod szafki: funkcjonalne oświetlenie blatu

Szukasz funkcjonalnego oświetlenia kuchni? Poznaj listwy LED do montażu pod szafkami. Efektywne podświetlenie blatu, oszczędność energii i nowoczesny design w Twojej kuchni.

Szukasz funkcjonalnego oświetlenia kuchni? Poznaj listwy LED do montażu pod szafkami. Efektywne podświetlenie blatu, oszczędność energii i nowoczesny design w Twojej kuchni.

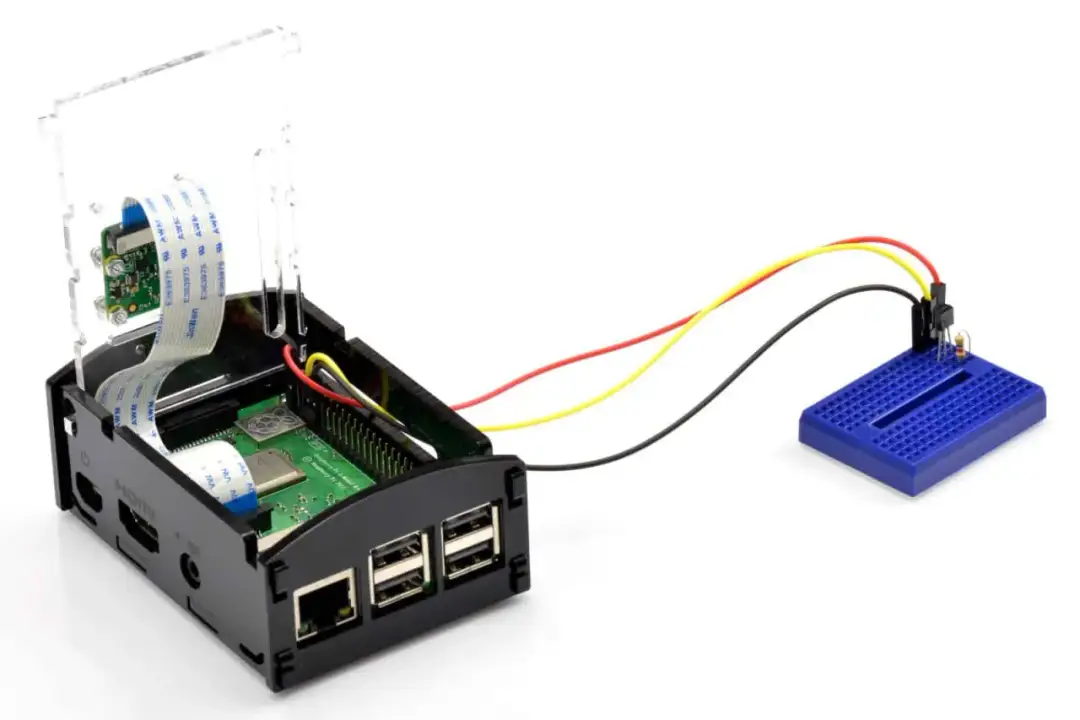

Dowiedz się jak wykonać pomiar temperatury na Raspberry Pi. Poznaj różne czujniki temperatury, ich podłączenie oraz programowanie. Praktyczne wskazówki i gotowe rozwiązania.

Zainstaluj Domoticz i stwórz inteligentny dom. Krok po kroku przeprowadzimy Cię przez proces instalacji, konfiguracji i podłączania urządzeń do systemu automatyki domowej.

Poznaj fascynujący świat projektów elektronicznych - od prostych układów po zaawansowane eksperymenty. Rozwijaj swoje hobby, ucz się i twórz innowacyjne rozwiązania krok po kroku.

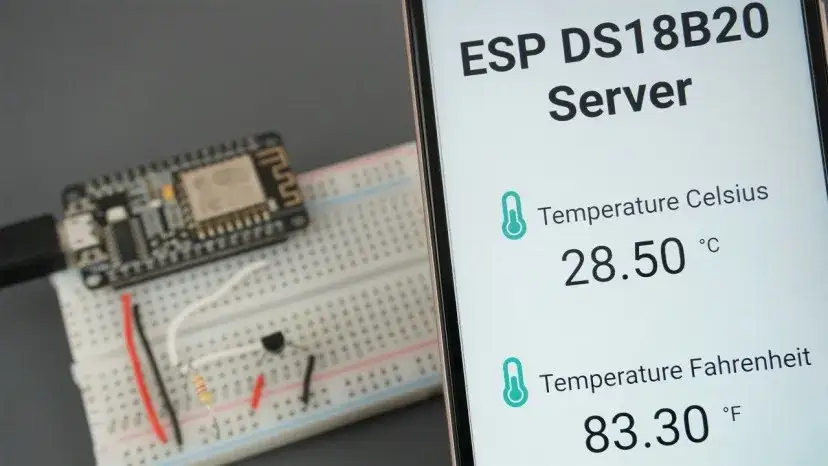

Stwórz system monitoringu temperatury z ESP8266 i DS18B20 w Lua. Naucz się programować, odczytywać dane i przesyłać je do chmury. Praktyczny projekt IoT dla początkujących.

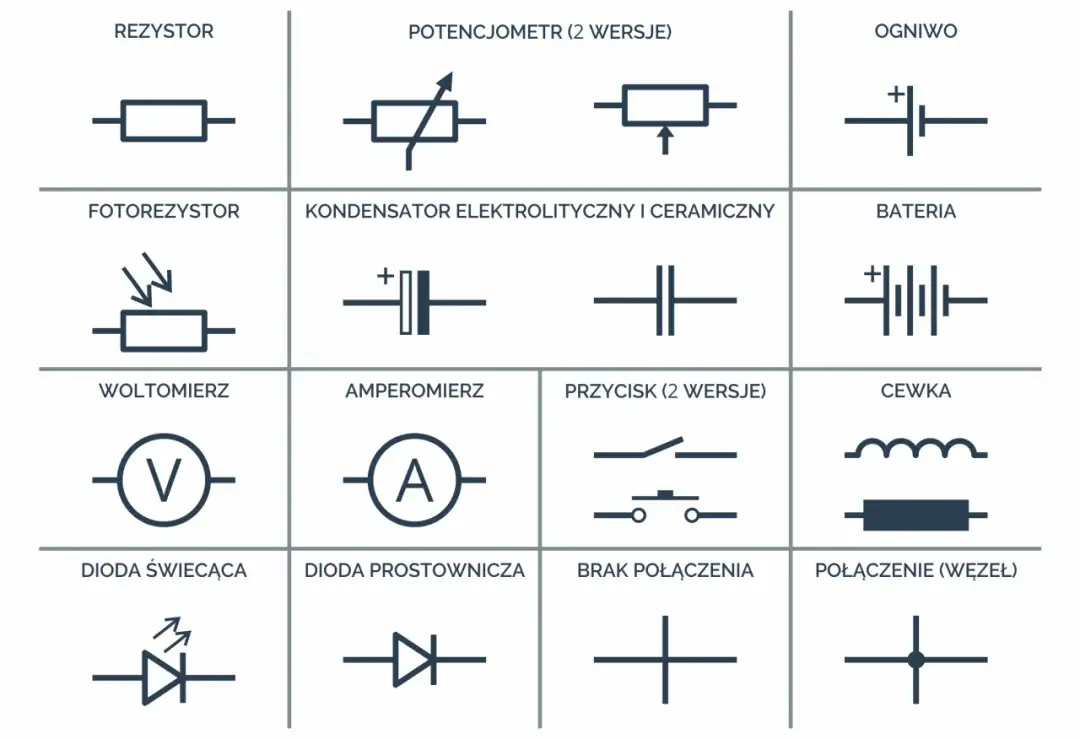

Poznaj kluczowe symbole elementów elektronicznych używane w schematach. Dowiedz się, jak czytać oznaczenia i interpretować komponenty elektroniczne w dokumentacji technicznej.

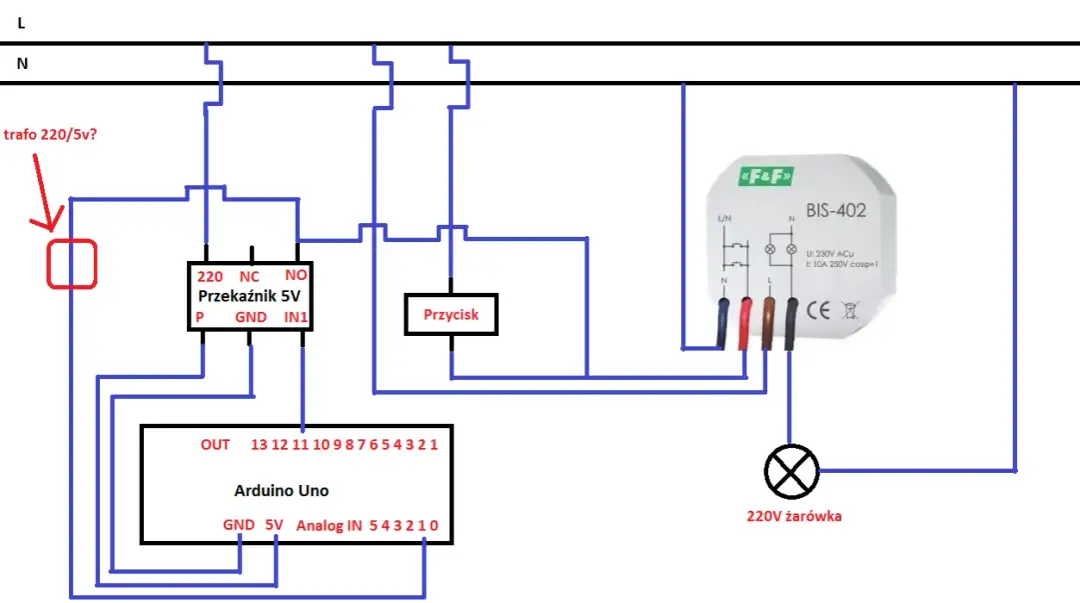

Dowiedz się, jak podłączyć i zaprogramować przekaźnik bistabilny Arduino w swoim projekcie. Praktyczne wskazówki, przykładowy kod oraz gotowe schematy podłączenia układu krok po kroku.

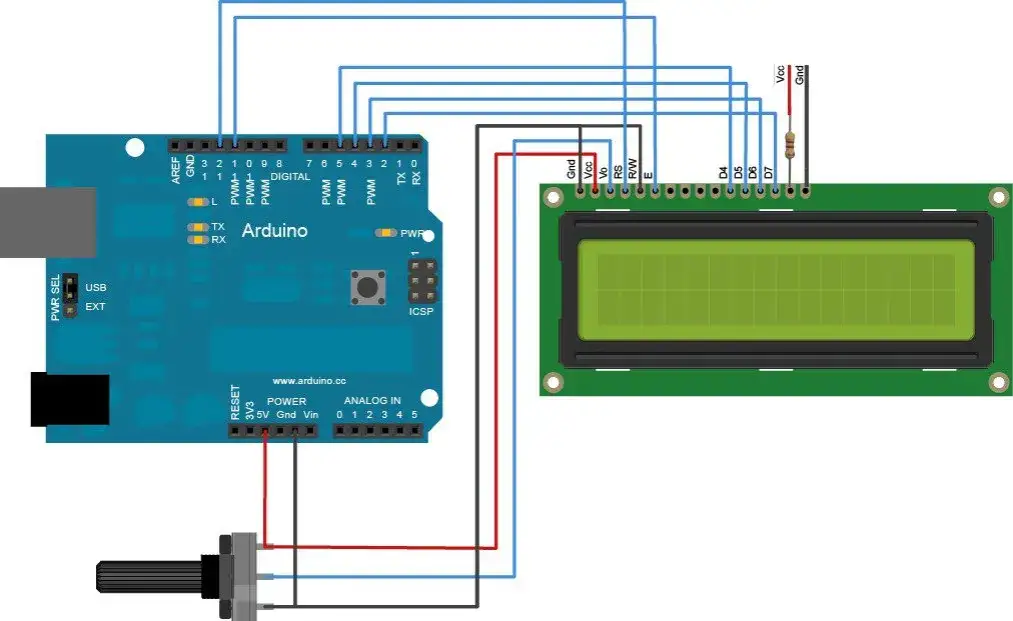

Poznaj różne rodzaje wyświetlaczy Arduino - LCD, OLED, TFT i LED. Dowiedz się, jak wybrać odpowiedni model do swojego projektu, prawidłowo go podłączyć i zaprogramować. Praktyczne wskazówki dla początkujących.

Poznaj rodzaje i zastosowanie kleju do druku 3D. Dowiedz się, jak poprawić przyczepność wydruku i uzyskać idealne rezultaty. Porównaj Devil Design klej i 3DLac spray dla najlepszych efektów.

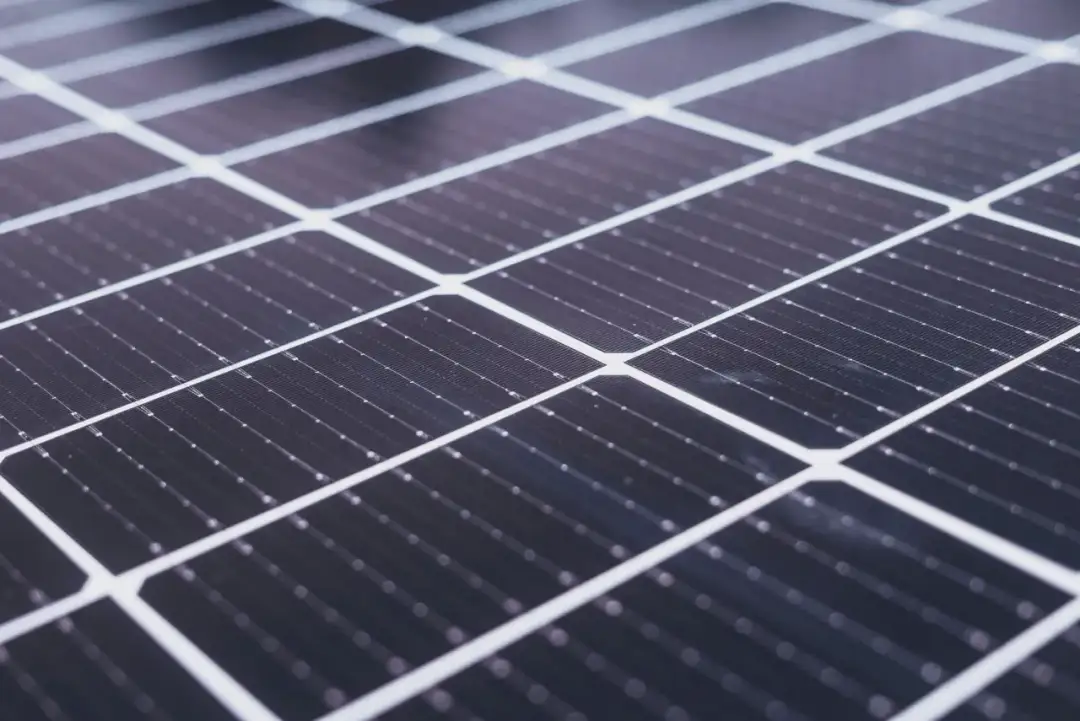

Dowiedz się, jak działa stacja solarna i jakie korzyści przynosi. Poznaj kluczowe elementy instalacji fotowoltaicznej oraz jej wpływ na produkcję czystej energii i oszczędności.

Poznaj zasadę działania parownika lodówki - kluczowego elementu systemu chłodniczego. Dowiedz się, jak wpływa na efektywność energetyczną i przechowywanie żywności. Sprawdź teraz!

Poznaj 6 innowacyjnych zastosowań Raspberry Pi w Twoim domu. Od serwera po centrum multimedialne - odkryj, jak ten minikomputer może zmienić Twoje życie i uczynić je wygodniejszym.

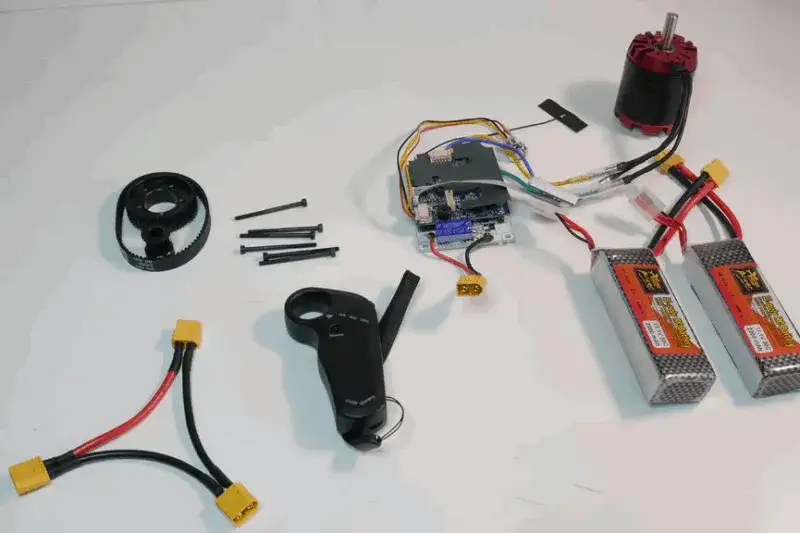

Dowiedz się, jak zbudować własną deskę elektryczną od podstaw. Poznaj niezbędne komponenty, kroki montażu i wskazówki bezpieczeństwa. Stwórz swój e-longboard już dziś!

Szukasz zegara Nixie? Sprawdź popularne sklepy, porównaj ceny i modele. Dowiedz się, gdzie kupić retro czasomierze lub zestawy DIY. Znajdź idealny zegar elektronowy dla siebie!

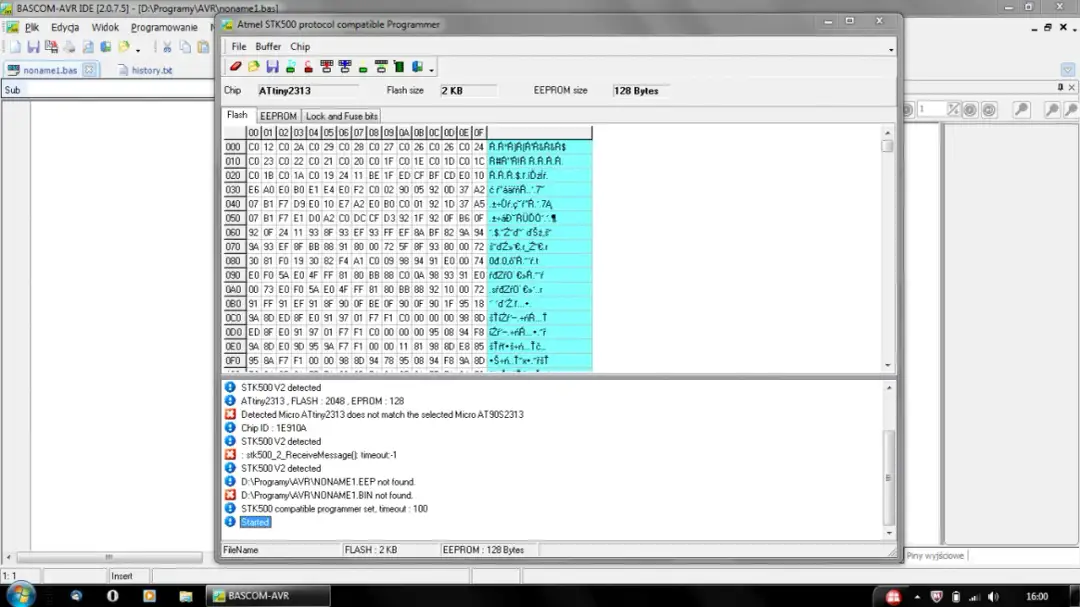

Naucz się programować ATtiny2313 w BASCOM AVR. Poznaj konfigurację, podstawowe operacje i rozwiązywanie problemów. Stwórz własne projekty z mikrokontrolerem AVR krok po kroku.

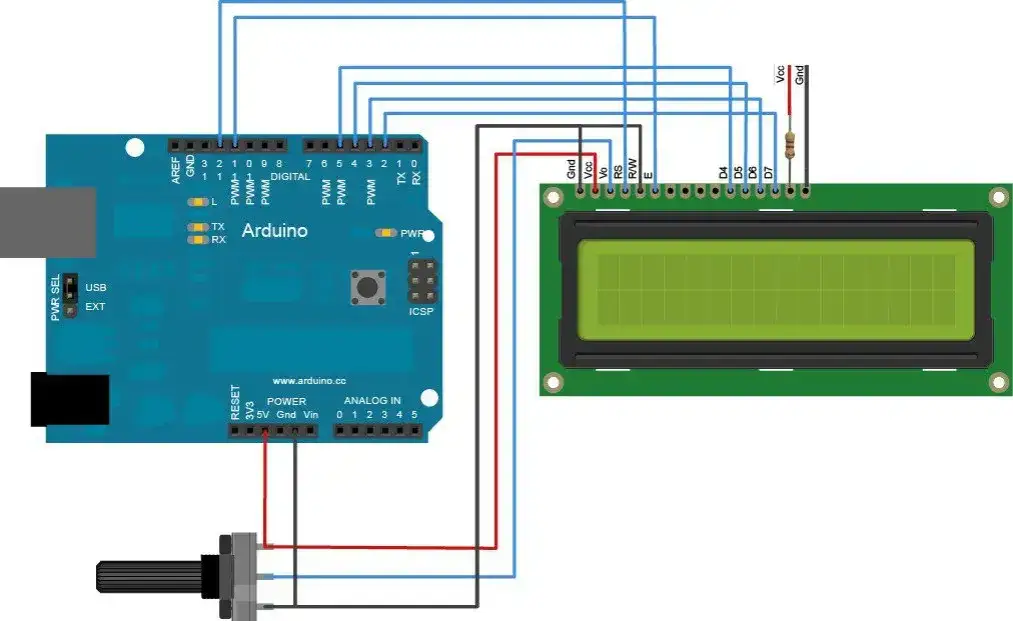

Dowiedz się, jak łatwo podłączyć wyświetlacz LCD do Arduino. Krok po kroku przeprowadzimy Cię przez proces instalacji, programowania i rozwiązywania problemów. Stwórz własny projekt już dziś!

Poznaj świat płytek LED 12V! Dowiedz się, jak wybrać idealne oświetlenie do Twojego projektu. Porównaj rodzaje, zastosowania i parametry techniczne. Oszczędzaj energię i stwórz wyjątkową atmosferę.

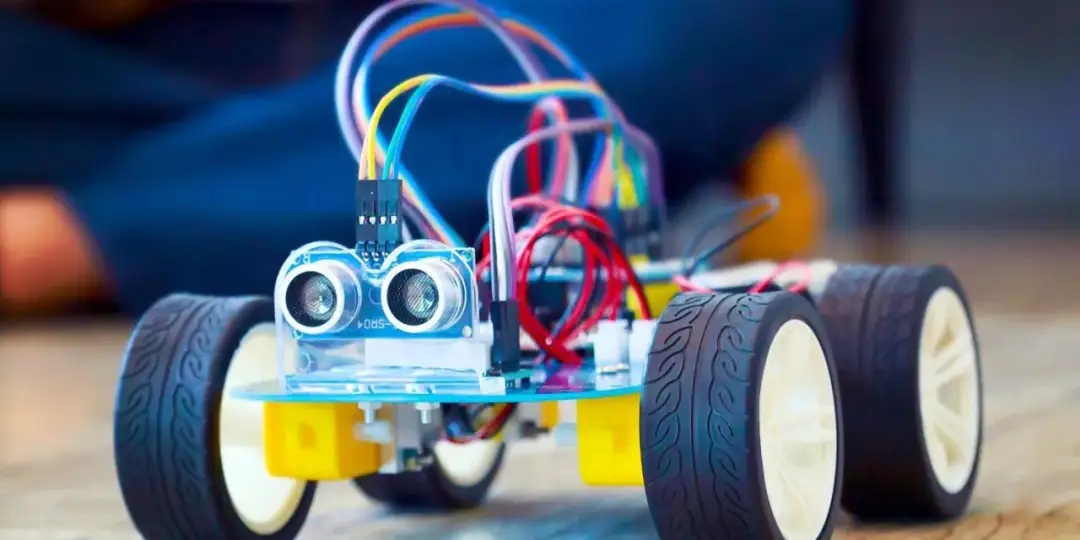

Stwórz własnego robota Arduino krok po kroku! Dowiedz się, jakie komponenty wybrać, jak je połączyć i zaprogramować. Praktyczne wskazówki dla początkujących konstruktorów DIY.

Dowiedz się, jak wybrać najlepszy UPS z akumulatorem do swoich potrzeb. Porównaj różne typy zasilaczy awaryjnych i poznaj kluczowe parametry, które zapewnią niezawodne źródło zasilania.

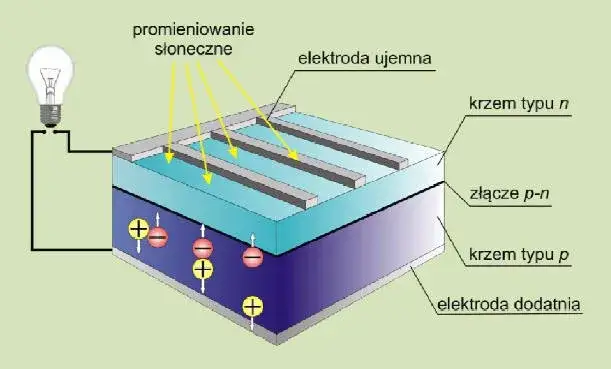

Poznaj kluczowe części składowe baterii słonecznej i ich funkcje. Dowiedz się, jak panele, falowniki i akumulatory współpracują w systemie fotowoltaicznym, zwiększając jego wydajność.

Wybierz najlepszy sterownik do grzejnika elektrycznego. Poznaj rodzaje, funkcje i kryteria wyboru. Oszczędzaj energię i zwiększ komfort cieplny w swoim domu.

Poznaj zastosowania i właściwości rezystora 1kohm w elektronice. Dowiedz się, jak ten kluczowy element wpływa na efektywność obwodów i jak go prawidłowo wykorzystać w swoich projektach.

Dowiedz się, jak działa kompresor lodówki - kluczowy element układu chłodniczego. Poznaj zasady jego funkcjonowania, rodzaje czynników chłodniczych oraz sposoby konserwacji dla efektywnego chłodzenia.

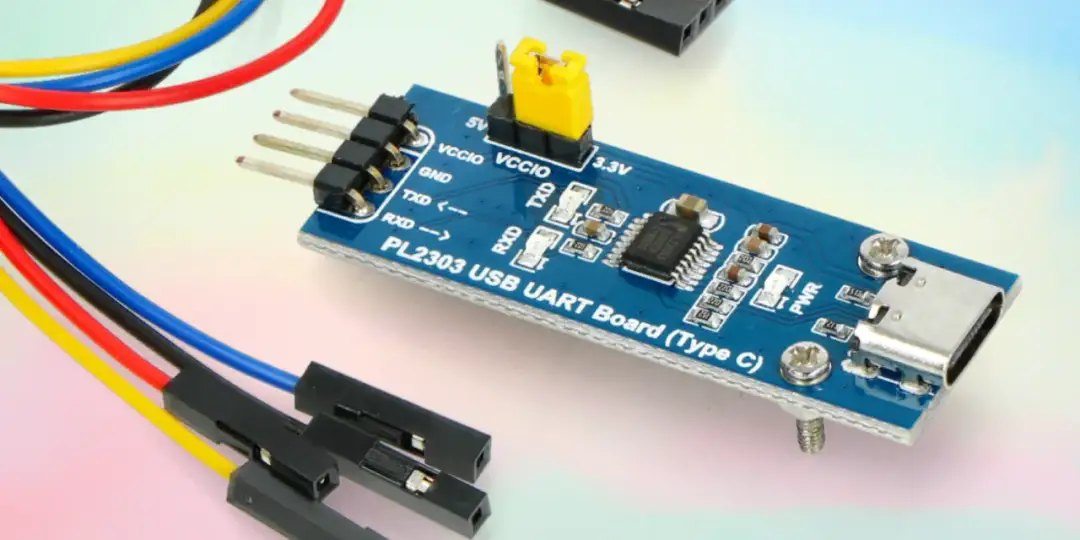

Poznaj tajniki implementacji AVR USB UART w projektach mikrokontrolerowych. Dowiedz się, jak skonfigurować komunikację szeregową i efektywnie programować AVR z użyciem interfejsu USB-UART.

Poznaj właściwości i zastosowania cyny w płynie w przemyśle. Od lutowania po cynowanie i naprawy nadwozi - odkryj wszechstronność tego antykorozyjnego materiału.

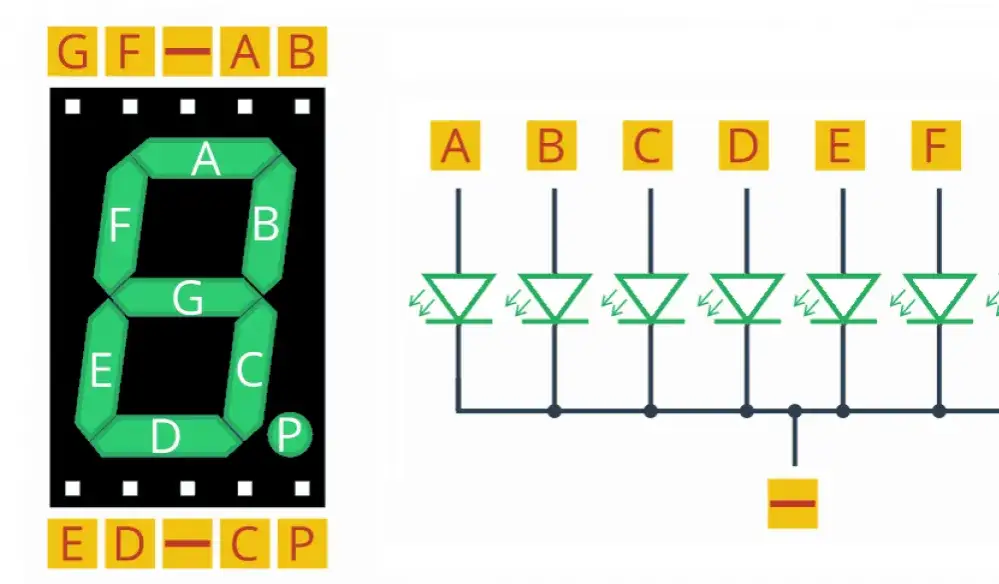

Poznaj budowę i zasady działania wyświetlacza 7-segmentowego. Dowiedz się, jak wykorzystać go w projektach elektronicznych i jakie ma zastosowania w codziennym życiu. Praktyczne informacje i porady.

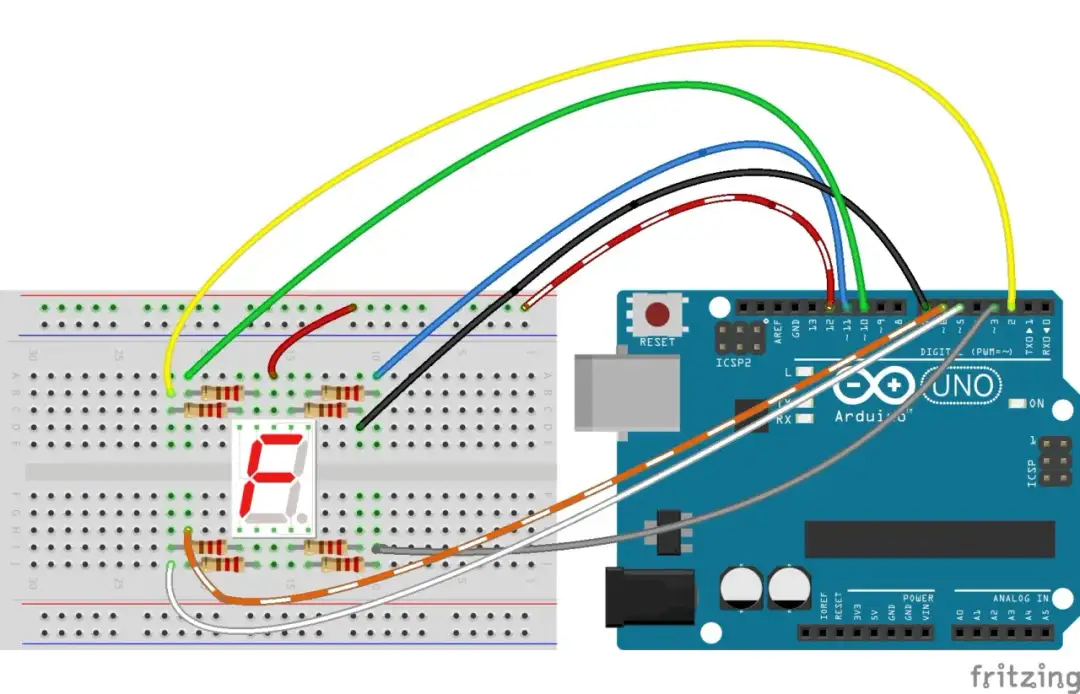

Naucz się, jak podłączyć wyświetlacz 7-segmentowy do Arduino. Krok po kroku pokażemy Ci schemat, kod i praktyczne zastosowania. Stwórz własny projekt już dziś!